В то время, когда он разработал свои собственные теории «Искусство войны», Сунь Цзы, конечно, не мог представить реальность наших дней. Сегодня, наряду с традиционными областями, в которых развивается человеческая цивилизация, добавлена так называемая инфосфера1, Это измерение, которое также включает в себя кибернетическое пространство, которое, в свою очередь, является искусственной реальностью, созданной человеком, но не виртуальным, поскольку содержащаяся в нем информация касается реального мира и, следовательно, их использование может иметь конкретные последствия. Те, кто унаследовал наследие известного китайского философа и воина, хорошо знают это и адаптируют его к современному миру, включая кибер-измерение на «поле битвы», идеализированное Сунь Цзы. И кто это сделал, он создал особенно эффективную элитную единицу, а не просто военное ведомство.

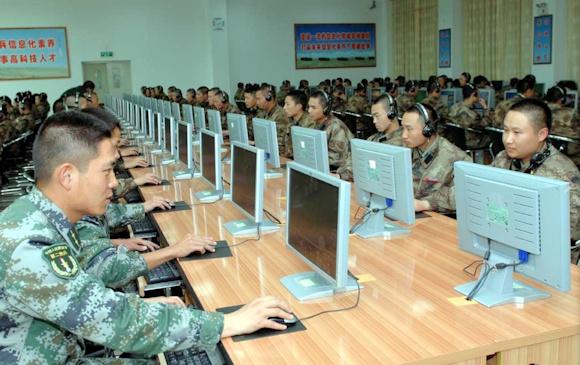

Может ли одна кибер ячейка проникнуть в компьютерные системы по всему миру и украсть конфиденциальную военную, политическую, финансовую информацию и, прежде всего, промышленные секреты и интеллектуальную собственность? Может ли это подразделение поставить правительства на колени и нанести ущерб компаниям до банкротства? Да, по мнению некоторых компаний по компьютерной безопасности мирового уровня, определенных разведывательных служб и Министерства юстиции США, это подразделение существует и будет занимать анонимное двенадцатиэтажное здание, расположенное на окраине Шанхая. В частности, это будет подразделение 61398 Китайской армии (Народно-освободительная армия - НОАК), также известное как APT (Advanced Persistent Threat) 1 и, по уважительной причине, может считаться настоящей «армией» воинов. «кибер.

Начало деятельности APT1, как это произошло со многими другими хакерскими группами, начнется в первые годы 2000, то есть в те годы, когда Интернет начал расширяться по всему миру с экспоненциальной скоростью. Однако только в 2013 данные о деятельности китайской кибер ячейки были обнародованы, собраны и проанализированы в течение многих лет отраслевыми экспертами. В частности, компания по компьютерной безопасности Mandiant в феврале опубликовала подробный и точный отчет, в котором незаконная деятельность группы под названием APT1 была связана с китайской разведкой и, в частности, с вышеупомянутым подразделением PLA. Хотя Mandiant глобально идентифицировал другие китайские хакерские группы, компания в документе указала APT1 как самую «плодовитую» ячейку за всю историю, способную проводить масштабные кампании по кибершпионажу и получать доступ к количествам информации, которой нет в других местах. В своем анализе Мандиан указал, что он благополучно идентифицировал трех операторов подразделения 61398, которые, несомненно, действовали на основе точных приказов, отданных его начальством. Фактически, ввиду расширения кибершпионажных кампаний, приписываемых APT1, в отчете с достаточной уверенностью был сделан вывод о том, что это была группа, состоящая из десятков или, что более вероятно, сотен специалистов и офицеров. Согласно отчету, это будет ячейка, действующая от имени правительства, которое, со своей стороны, поддерживает кибер-кампании во всех отношениях (финансовые, материально-технические, подбор персонала и обучение и т. Д.). В частности, данные о деятельности APT1 от 2006 до 2013 впечатляют по количеству:

Начало деятельности APT1, как это произошло со многими другими хакерскими группами, начнется в первые годы 2000, то есть в те годы, когда Интернет начал расширяться по всему миру с экспоненциальной скоростью. Однако только в 2013 данные о деятельности китайской кибер ячейки были обнародованы, собраны и проанализированы в течение многих лет отраслевыми экспертами. В частности, компания по компьютерной безопасности Mandiant в феврале опубликовала подробный и точный отчет, в котором незаконная деятельность группы под названием APT1 была связана с китайской разведкой и, в частности, с вышеупомянутым подразделением PLA. Хотя Mandiant глобально идентифицировал другие китайские хакерские группы, компания в документе указала APT1 как самую «плодовитую» ячейку за всю историю, способную проводить масштабные кампании по кибершпионажу и получать доступ к количествам информации, которой нет в других местах. В своем анализе Мандиан указал, что он благополучно идентифицировал трех операторов подразделения 61398, которые, несомненно, действовали на основе точных приказов, отданных его начальством. Фактически, ввиду расширения кибершпионажных кампаний, приписываемых APT1, в отчете с достаточной уверенностью был сделан вывод о том, что это была группа, состоящая из десятков или, что более вероятно, сотен специалистов и офицеров. Согласно отчету, это будет ячейка, действующая от имени правительства, которое, со своей стороны, поддерживает кибер-кампании во всех отношениях (финансовые, материально-технические, подбор персонала и обучение и т. Д.). В частности, данные о деятельности APT1 от 2006 до 2013 впечатляют по количеству:

- затронутые цели (включая несколько компаний 140), почти все они расположены в западных англоязычных странах (87%);

- инфраструктуры управления и контроля, используемые для кибер-операций (не менее тысячи серверов);

- варианты вредоносных программ (о семействах 40), разработанные и используемые для проникновения в защиту целей.

Однако есть два других аспекта, которые оставляют больше беспокойства, чем другие, а именно

- огромный объем данных, которые группа может похитить в каждой операции (например, терабайты сжатых данных 6.5, полученные за месяцы активности 10 в отношении одной компании);

- способность проводить чрезвычайно настойчивые операции во времени. В частности, устройство сможет проникать в сети и целевые системы и выполнять бесперебойные операции в среднем около года. Наиболее поразительный случай представлен операцией, которая в целом развивалась в течение многих лет 4 и месяцев 10, прежде чем была обнаружена.

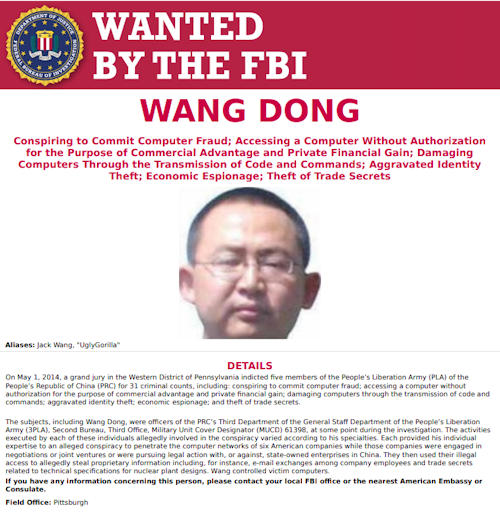

В 2014, также основанном на вышеупомянутом отчете Mandiant, власти США выявили и обвинили пятерых граждан Китая, предположительно связанных с подразделением 61398, виновных в совершении нескольких серьезных компьютерных преступлений против североамериканских компаний и правительственных учреждений. Фактически, пять операторов APT1 допустили бы некоторые ошибки в кибер-операциях, что позволило бы следователям отслеживать их личности. Даже лучшие не правы. Тем не менее, г-н Вэнь и его коллеги все еще востребованы Федеральным бюро расследований.

В 2014, также основанном на вышеупомянутом отчете Mandiant, власти США выявили и обвинили пятерых граждан Китая, предположительно связанных с подразделением 61398, виновных в совершении нескольких серьезных компьютерных преступлений против североамериканских компаний и правительственных учреждений. Фактически, пять операторов APT1 допустили бы некоторые ошибки в кибер-операциях, что позволило бы следователям отслеживать их личности. Даже лучшие не правы. Тем не менее, г-н Вэнь и его коллеги все еще востребованы Федеральным бюро расследований.

Отчет о списке кибер-операций APT1, который даже удаленно исчерпывающий, чрезвычайно сложен. Однако, чтобы лучше понять, как далеко может зайти китайская кибер ячейка и с какими последствиями, стоит изучить символические истории трех великих американских компаний, которые, несмотря на себя, стали жертвами рассматриваемой кибер-единицы. Это Westinghouse, мировой лидер в разработке и строительстве атомных электростанций, Solarworld, гигант по производству солнечных панелей и металлов ATI, крупная компания, работающая в металлургическом секторе. Вернее, они были такими до нескольких лет назад. Фактически, все эти компании подверглись операциям APT1 между 2011 и 2014 с катастрофическими последствиями. Первые два, после объявления о банкротстве, исчезли с рынка в течение нескольких лет, в то время как третий видел его стоимость практически вдвое. Как это могло случиться за такое короткое время? Опрос показал, что все вышеупомянутые компании были вовлечены в грандиозную китайскую программу развития энергетики, направленную на резкое снижение зависимости от ископаемого топлива. Например, Westinghouse должен был построить АЭС 40 в Китае, однако контракт был неожиданно расторгнут после завершения строительства четвертой станции. Причина проста и невероятна: всего за несколько месяцев местная китайская промышленность смогла построить свои собственные электростанции, и это произошло, согласно опросу, также потому, что промышленные секреты американской компании были украдены у американской компании из Блок 61398. Та же участь постигла Solarworld, чье лидерство в области солнечных панелей было разорвано конкурирующей китайской компанией, которая за очень короткое время приобрела все большую долю рынка, что вынудило первых объявить о банкротстве. мировой лидер. Также в этом случае позднее было обнаружено, что в период 2011-2014 американская компания подверглась кибершпионажу со стороны APT1. С другой стороны, ATI metal, хотя ей и удалось спастись от банкротства, пришлось уступить огромные доли на мировом рынке стали, которые ранее принадлежали китайским конкурентам.

Окончательное отражение

Статья в Wall Street Journal некоторое время назад разделила нации на три категории, основанные на степени развития достигнутых кибернетических возможностей, т.е.

- они консолидировали их в течение некоторого времени и в настоящее время используют их для поддержки своих национальных стратегий;

- они все еще развиваются в той или иной форме (оскорбительной, оборонительной или обеих);

- еще не начали их развивать.

Как нетрудно догадаться, Китай относится к первой категории не менее десяти лет, и наличие таких единиц, как APT1, является яркой демонстрацией этого. Также легко представить себе печальную судьбу, которая, скорее всего, принадлежит тем, кто вместо этого попадает в последнюю категорию, или тем, кто не предпринимает достаточно усилий для реализации конкретных кибер-возможностей. В обоих случаях, на самом деле, существует риск уступить тем, кто обладает интеллектом и предвидением, чтобы в расширении киберпространства воспользоваться уникальной возможностью поддержать свои более или менее агрессивные стратегии.

Такие события, как металлы Westinghouse, Solarworld и ATI, хотя и символичны, но, конечно, не представляют единичных случаев. В этом контексте такие страны, как наша, чья экономика, сокрушенная глобализацией, теперь основана почти исключительно на «нишевых» производствах, должны помнить учения китайского генерала и философа. Поэтому они должны «бежать» больше, чем когда-либо, чтобы реализовать свои кибер-возможности. С другой стороны, среди многих максимумов, приписываемых вышеупомянутому Сунь Цзы, есть такой, который гласит: «Те, кто не полностью осознает ущерб, наносимый применением стратегий, не могут даже знать о преимуществах, связанных с их применением». !

1Термин придуман несколько лет назад в области информационной философии, чтобы обозначить глобальный характер информационного пространства. Это включает, помимо прочего, Интернет и телекоммуникационные СМИ, а также «классические» медиа (книги, газеты, журналы и т. Д.).

(фото: веб / ФБР)

Основные источники:

https://www.fireeye.com/content/dam/fireeye-www/services/pdfs/mandiant-a...

https://www.telegraph.co.uk/news/worldnews/asia/china/10842093/China-hac...

https://amp.thehackernews.com/thn/2015/03/china-cyber-army.html?m=1

https://www.fbi.gov/wanted/cyber/wang-dong

https://www.countercept.com/our-thinking/apt1-what-happened-next

https://www.justice.gov/usao-wdpa/pr/us-charges-five-chinese-military-ha...

https://amp.thehackernews.com/thn/2015/03/china-cyber-army.html?m=1