в первая статья мы представили, каковы основные проблемы современной криптографии, или, скорее, каковы математические ограничения, которые обнаруживает мир квантовые вычисления. Проблема сложна, и в последние годы в исследованиях была предпринята попытка решить дилемму путем определения криптографических методов, которые предлагают некоторую квантовую силу.

Эта вторая часть исследует именно эти аспекты, вводя тему квантовой и постквантовой криптографии и, в частности, технологии Распределение квантовых ключей (QKD), который в данном контексте представляет конкретную технологию, способную предложить так называемые идеальная секретность.

Квантовое шифрование

Квантовая криптография работает на квантовых компьютерах и «безопасна» как от классических, так и от квантовых атак в смысле атак, проводимых с использованием квантовых компьютеров. Эта форма шифрования надежна и основана на законах квантовой физики. Это означает, что квантовые компьютеры являются одновременно проблемой (т.е. они могут использоваться для «взлома» криптографии) и решением (т.е. они могут использоваться для «выполнения» криптографии). Однако есть некоторые проблемные аспекты использования квантовой криптографии по сравнению с «классической» криптографией с открытым ключом. Квантовая криптография требует, чтобы обе стороны имели доступ к квантовому компьютеру, и может быть очень дорогостоящим, непрактичным и, следовательно, неэффективным в настоящий момент.

Квантовая криптография уже находится в стадии разработки и использования, однако с учетом текущих затрат она вряд ли заменит все текущие варианты использования криптографии, особенно в обозримом будущем.

Постквантовая криптография

Постквантовая криптография - это форма классической криптографии (то есть не требует квантовых компьютеров), которая основана на математических основах квантовой силы и работает на современных компьютерах. По сути, постквантовая криптография - это система, основанная на неквантовых компьютерах, как и текущая криптография с открытым ключом, но на других математических принципах, которые нелегко решить даже квантовым компьютером. Важно отметить различие, потому что часто используется термин «пост-квант», означающий «квант» и наоборот. Разница в том, что квантовая криптография использует квантовый компьютер, а постквантовая криптография - нет. Однако, хотя исследователи разработали шифры, устойчивые к алгоритму Шора, постквантовая криптография не так надежна, как квантовая криптография (у нее нет свойства безусловная вычислительная безопасность): невозможно доказать, что разработанные алгоритмы нельзя атаковать за полиномиальное время. Это означает, что до сих пор нет официального доказательства реальной безопасности этих методов, подобно тому, что происходит с текущей криптографией с открытым ключом.

Однако, учитывая сложность квантовой криптографии, большой интерес представляет изучение других решений, не основанных на квантовых технологиях, которые повышают степень безопасности по сравнению с текущей криптографией с открытым ключом. Это делает необходимым наличие устойчивых к атакам систем шифрования, управляемых квантовыми компьютерами, которые могут работать на неквантовых компьютерах (т. Е. Худший случай, когда злоумышленник имеет в своем распоряжении квантовый компьютер, - это номер атакующего).

Квантовые вычисления и приложения к симметричной криптографии

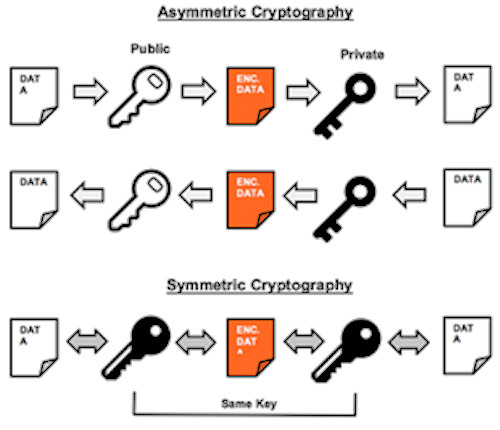

Важно подчеркнуть, что то, что было сказано до сих пор, говоря об атаках на асимметричные формы криптографии с открытым и закрытым ключом, не относится к симметричной криптографии (которая использует один и тот же ключ, общий для взаимодействующих сторон). Шеннон в 1949 году продемонстрировал, что при симметричной криптографии существуют условия для достижения идеальной безопасности (идеальная секретность) или безусловный.

Прежде всего краткое содержание. Криптография с открытым ключом или асимметричная криптография гарантирует конфиденциальность. Предположим, одна сторона (Алиса) хочет отправить другой стороне (Бобу) секретное сообщение. Алиса шифрует свое сообщение открытым ключом Боба, создавая непонятный зашифрованный текст, который она отправляет Бобу. Боб расшифровывает зашифрованный текст, чтобы узнать исходное сообщение. Обратите внимание, что связь является односторонней или «асимметричной»; Алиса не может расшифровать сообщения Боба, поскольку у нее нет закрытого ключа. Шифрование с открытым ключом асимметрично и обычно медленнее, чем схемы симметричного шифрования, такие как AES. По этой причине шифрование с открытым ключом в основном используется для установления секретного ключа, совместно используемого сторонами. То есть секретное сообщение, отправленное Алисой Бобу, является секретным ключом, и этот секретный ключ затем используется для эффективного шифрования и дешифрования данных с использованием симметричного шифрования.

Алисе и Бобу нужен безопасный способ обмена симметричным ключом, этот шаг называется Ключевой механизм создания (КЭМ). Затем на этапе инициализации канала связи используется шифрование с асимметричным ключом, чтобы Алиса и Боб могли совместно использовать симметричный ключ без помех (эта схема, первоначально предложенная Диффи-Хеллманом, затем стала основой протокола связи SSL).

Что такое квантовое распределение ключей?

Как упоминалось в предыдущем абзаце, существуют условия, позволяющие сделать симметричное шифрование безусловно безопасным методом шифрования, всегда предполагающим, что злоумышленник не знает ключа. Таким образом, проблема заключается в том, чтобы раздать ключи без перехвата. Эта проблема приводит к рождению Распределение квантовых ключей (QKD), которая представляет собой систему, основанную на «квантовом канале» (оптические волокна или струны "Свободное место" Satellite), чтобы распространять симметричные ключи без перехвата. Как уже упоминалось в начале статьи, QKD - это технология, относящаяся к квантовым вычислениям в связи с тем, что в ней используется та же математическая «терминология»: можно сказать, что в данном случае мы говорим о «квантовом» без «вычислений». "атрибут.

ККД, в частности, использует квантовые свойства фотонов (т.е. плохое взаимодействие с веществом и способность поддерживать свое квантовое состояние в подходящей среде, такой как оптическое волокно, в течение нескольких микросекунд, в форме фазы или углового момента), чтобы обменяться симметричным криптографическим ключом, который может использоваться для шифрования сообщений, которые затем передаются по «традиционному» каналу. Безопасность QKD основана на фундаментальных законах природы, которые нечувствительны к увеличению вычислительной мощности, новым алгоритмам атак или квантовым компьютерам.

Безопасность КРК основана на фундаментальной особенности квантовой механики: из-за принципа неопределенности Гейзенберга, следуя которому нельзя измерить физическую величину, не вмешиваясь в нее, измерение состояния кванта света разрушает ее. В системах этого типа безопасность проистекает именно из того факта, что любой злоумышленник, который пытается перехватить обмен информацией, неизбежно оставляет обнаруживаемые следы в виде ошибок в переданном ключе. На этом этапе две стороны, Алиса и Боб, могут решить использовать новый симметричный ключ или остановить передачу.

Формально QKD имеет и второе преимущество: можно продемонстрировать, что это безопасная система с точки зрения теории информации (информационно-теоретически безопасный). Его безопасность проистекает исключительно из теории информации, то есть она не основана на предполагаемой сложности используемых математических задач, и поэтому безопасна даже тогда, когда противник имеет неограниченные вычислительные мощности.

Еще одна важная функциональная особенность QKD при последовательном использовании для создания последовательных ключей шифрования - это свойство called "прямая секретность" ключей: ключи, которыми впоследствии обмениваются по каналу QKD, не зависят друг от друга. Следовательно, потенциальный компромисс одного из них не может привести к компромиссу других. Это особенно ценная функция как для сетей с высоким уровнем безопасности, так и для долгосрочного хранения данных (вечная безопасность).

Реализация QKD обычно включает следующие компоненты:

Рисунок - Алиса и Боб соединяются через QKD Link (состоящий из пары Ethernet и оптоволоконных соединений) и обмениваются симметричными криптографическими ключами, чтобы затем установить симметрично зашифрованное безопасное соединение. Ева прослушивает канал QKD и пытается перехватить зашифрованный ключ или поток.

Волоконно-оптический канал передачи для отправки кубитов информации (кубитов) между передатчиком (Алиса) и приемником (Боб).

Традиционный и общедоступный, но аутентифицированный канал связи между двумя сторонами для выполнения этапов обмена ключами.

Протокол обмена ключами, который использует квантовые свойства для обеспечения безопасности, обнаружения прослушиваний или ошибок и расчета количества перехваченной или утерянной информации.

Энрико Пшеничный*, Надя Фабрицио*, Паоло Мария Коми+

* CEFRIEL Политехнический институт Милана, Viale Sarca 226 - 20126 Милан

+ Italtel, Via Reiss Romoli - loc. Кастеллетто - 20019 Сеттимо Миланезе (Ми)

Для углубления:

Инсайдеры CSO: «Что такое квантовая криптография? Это не серебряная пуля, но может повысить безопасность », 12 3 2019 г. [Online]. Имеется в наличии: https://www.csoonline.com/article/3235970/what-is-quantum-cryptography-i....

Т. Лаарховен, М. Моска и Дж. В. Д. Пол, «Более быстрое решение задачи о кратчайших векторах в решетках с помощью квантового поиска», Постквантовая криптография, стр. 83-101, 2013.

О. Регев, «Квантовые вычисления и решеточные задачи», SIAM Journal on Computing, vol. 33, нет. 3, стр. 738-760, 2004.

Исследовательский институт, «Руководство по постквантовой криптографии», 16 5 2019 г. [Online]. Имеется в наличии: https://medium.com/hackernoon/a-guide-to-post-quantum-cryptography-d785a....

К. Шеннон, «Коммуникационная теория секретных систем», Bell System Technical Journal, вып. 28, вып. 4, стр. 656-715, 1949.

В. Диффи и М. Хеллман, «Новые направления в криптографии», IEEE Transactions on Information Theory, vol. 22, стр. 644-654, 1976.

Акамай, «Безопасность предприятия - Учебник по SSL / TLS, часть 1 - Шифрование данных», 2016 г. [Онлайн]. Имеется в наличии: https://blogs.akamai.com/2016/03/enterprise-security---ssltls-primer-par....

Р. Аллеом, К. Брансьяр, Дж. Бауда, Т. Дебюишерт, М. Дианати, Н. Гизин, М. Годфри, П. Гранжье, Т. Ленгер, Н. Люткенхаус, К. Моник, П. Пеншо, М. Пеев, А. Поппе, Т. Порнин, Дж. Рэрити, Р. Реннер, Дж. Риборди, М. Ригидель, Л. Сальвейл, А. Шилдс, Х. Вайнфуртер и А. Цайлингер, «Использование квантового распределения ключей для криптографических целей. : Обзор ”, Теоретическая информатика, т. 560, стр. 62-81, 2014.

W. Diffie, P. v. Оршот и М. Винер, «Аутентификация и аутентифицированный обмен ключами», в «Проекты, коды и криптография» 2, Kluwer Academic, 1992, стр. 107-125.

CSA Cloud Security Alliance, «Что такое квантовое распределение ключей?» В рабочей группе Quantum-Safe Security.

Проект Quantum-Secure Net (часть 1/3): Квантовая угроза современной криптографии

Проект Quantum-Secure Net (часть 3/3): европейский продукт QUANTUM KEY DISTRIBUTION