Человек по своей природе должен развиваться и общаться.

Общение - один из фундаментальных аспектов роста человека, и это отражается во всей его деятельности. Любая человеческая деятельность требует взаимоотношений, которые поддерживаются посредством Языка, какого бы типа он ни был, любыми средствами и формами, независимо от самой деятельности или используемых средств коммуникации. Средства связи, используемые человеком, со временем эволюционировали, становясь все более и более сложными, вплоть до сегодняшнего дня, позволяя человеку общаться на больших расстояниях в режиме реального времени благодаря технологиям.

Секретность общения всегда была фундаментальным фактором, необходимым для бесперебойной деятельности человека. Чтобы гарантировать секретность, родилась криптография, то есть наука, изучающая методы, гарантирующие, что сообщение может быть прочитано только авторизованным получателем. Эта потребность, по сути, ощущалась уже во времена древних римлян, когда Юлий Цезарь, чтобы передать приказы своим войскам, использовал свой собственный шифр, теперь известный как «Cifrario di Cesare».

Шифр - это инструмент, созданный специально для «шифрования» и «дешифрования» сообщений с помощью простого алгоритма. Cifrario di Cesare, просто в качестве примера, можно использовать для шифрования текста, «перемещая» буквы, которые нужно зашифровать, на три позиции вправо, таким образом: слово «HELLO» становится «FLDR» (открытие изображение для объяснения «смещения»).

Переместившись назад на три позиции, непонятный текст «FLDR» возвращается к «CIAO».

Очевидно, что этот алгоритм на сегодняшний день очень «уязвим» и легко расшифруем, с небольшим терпением, даже вручную, с простых компьютеров.

Но давайте на секунду остановимся на понятии «уязвимый алгоритм». Легко видеть, как даже из приведенного примера криптография играла важную роль в различных военных кампаниях, в каждом веке.

Очевидно, что две воюющие армии пытаются украсть информацию друг у друга, чтобы иметь возможность предсказать и уничтожить стратегию противника перед битвой, а также обнаружить их движения во время боя. Чтобы удовлетворить эту потребность, родился «криптоанализ», то есть набор методов и исследований, чтобы попытаться расшифровать сообщение, не зная его «ключа».

Все еще ссылаясь на шифр Цезаря, «ключ», использованный Юлием Цезарем, составлял три (вместе с направлением по часовой стрелке или против часовой стрелки), или число позиций для «смещения» букв алфавита.

Другой ключ затем возвращает другой текст в результате, это означает, что отправитель и получатель должны иметь один и тот же ключ, один для шифрования и отправки сообщения, другой для расшифровки и чтения.

Отсюда вытекает одна из основных проблем при использовании этого типа алгоритма (симметричная криптография): распределение ключа.

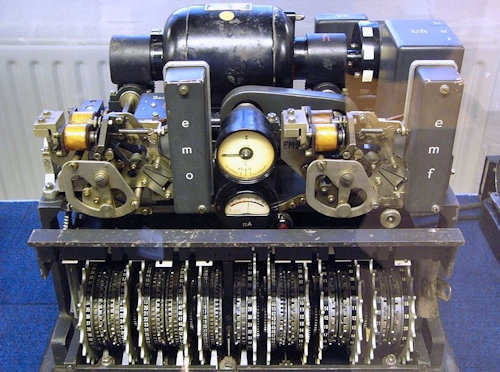

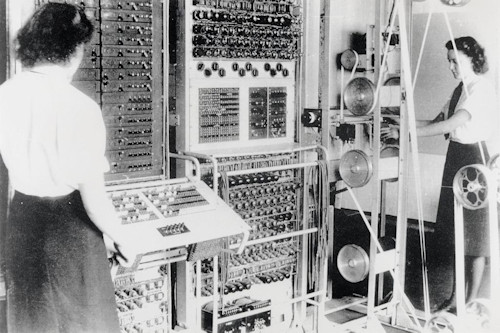

Пожалуй, самый известный пример криптоанализа, на который мы можем ссылаться, произошел во время Второй мировой войны, когда Алан Тьюринг создал машину «Колосс», очень далекого родственника современных компьютеров, предназначенную для расшифровки зашифрованных сообщений с помощью машины Enigma (на самом деле его специализация, а именно Lorenz SZ40 и SZ42).

Пожалуй, самый известный пример криптоанализа, на который мы можем ссылаться, произошел во время Второй мировой войны, когда Алан Тьюринг создал машину «Колосс», очень далекого родственника современных компьютеров, предназначенную для расшифровки зашифрованных сообщений с помощью машины Enigma (на самом деле его специализация, а именно Lorenz SZ40 и SZ42).

Легко видеть, что с помощью криптоанализа, если армии удастся расшифровать сообщения противника, она сможет получить огромное и фундаментальное преимущество.

На практике в крайних случаях противник больше не может делать никаких ходов или готовить секретную стратегию. Эта возможность «взлома» алгоритмов, используемых для обеспечения секретности врага, привела к неумолимой борьбе математиков с теми, кто пытался создавать все более сложные алгоритмы, и теми, кто пытался их расшифровать. Фактически, в тот период родился единственный совершенный шифр, единственный шифр, безопасность и неприкосновенность которого была математически доказана, - One Time Pad.

Шифр Vernam, также называемый «One Time Pad» (одноразовая записная книжка), представляет собой специальный алгоритм шифрования, безопасность которого была математически доказана Клодом Шенноном, американским инженером, который считается отцом теории информации в 1949.

Безопасность One Time Pad происходит тогда и только тогда, когда:

- Ключ по крайней мере столько же, сколько текст для шифрования

- Ключ «действительно случайный», т.е. программы, генерирующие числа, не допускаются. Это связано с тем, что программное обеспечение для генерации последовательности случайных чисел использует алгоритмы, которые начинаются с «начальной точки».

Эта отправная точка (которая может быть, например, числом) означает, что серия сгенерированных чисел не является случайной. Злоумышленник может найти «начальную точку» и с помощью того же алгоритма повторно сгенерировать все «случайные» числа, сгенерированные ранее. По этой причине программное обеспечение для генерации чисел определяется как «псевдослучайное» или «Псевдослучайный».

- Ключ ДОЛЖЕН использоваться только один раз.

Это вызывает проблемы, так как очень трудно обмениваться очень длинными сообщениями, и как только «пэды» заканчиваются, ключ, который всегда является действительно случайным, должен быть восстановлен и заменен получателем.

Чтобы преодолеть эти ограничения, была разработана «Асимметричная криптография» с использованием шифров «с открытым ключом».

Этот конкретный тип алгоритмов, широко используемый для Интернета и общения в реальном времени, таких как чаты, требует, чтобы у человека было два ключа: один строго личный (частный), а другой - общий (общедоступный). Собеседник может зашифровать сообщение с помощью открытого ключа получателя, но только получатель может прочитать сообщение, расшифровав его с помощью своего «закрытого ключа». Поскольку все шифры с открытым ключом основывают свою безопасность на сложных математических функциях, для дешифрования сообщения без знания ключа требуется гораздо более высокая вычислительная мощность, чем у машин, представленных в настоящее время на рынке, что практически невозможно, хотя теоретически возможно благодаря использованию атака методом грубой силы (т.е.пробовать все возможные комбинации) или использование сети компьютеров, которые вместе пытаются заставить алгоритм преодолеть его математические уязвимости.

На сегодняшний день криптография присутствует практически в каждый момент нашей жизни, просто подумайте, например, о сайтах, которые предоставляют протокол HTTPS, который является системой обмена данными между нашим браузером, программой, которую мы используем для навигации в Интернет, а сайт посещен.

Другой пример - сквозное шифрование (например, шифрование WhatsApp), то есть система обмена, которая позволяет только заинтересованным сторонам читать содержимое сообщения. С сквозным шифрованием даже сервер Сам WhatsApp может читать содержимое сообщений, которыми обмениваются. Однако важно помнить, что приложение Whatsapp и другие подобные приложения представляют собой закрытый код, поэтому общественности не предоставляется информация о фактических операциях, которые выполняет приложение.

Полезно помнить, что даже если приложение публично признано надежным, не секрет, что некоторые правительства могут попросить заинтересованные компании внедрить бэкдоры (буквально «сервисные порты» для чтения сообщений) или протоколы, такие как «протокол-призрак» (то есть «фантомный собеседник», в данном случае правительство, которое могло бы стать частью разговора, могло без труда прочитать сообщения).

Легко видеть, что гонка технологий не тормозится, и это может означать, что со временем эти шифры могут быть «взломаны» благодаря все более мощным вычислительным мощностям и процессорам, поэтому мы бежим в поисках укрытия, обновляя алгоритмы или создавая их. новые, все более прочные и безопасные.

Однако эта «погоня за друг другом» может претерпеть серьезные изменения благодаря появившейся в эти годы новой технологии, которая может реально изменить мир связи и криптографии, или «квантовых вычислений».

Квантовый компьютер - это компьютер нового типа, в котором используются принципы квантовой механики, позволяющие выполнять операции и обрабатывать информацию. Фактически, для работы квантовый компьютер использует не обычный бит, а «кубит» или «квантовый бит». Кубит отличается от «классического» бита тем, что это не просто «0» или «1», а кодирует информацию, основанную на состоянии наблюдаемого атома.

В качестве примера, обычный бит может быть представлен бросанием монеты в классическом «голова или крест».

Результат запуска представляет «0» или «1», собирающийся кодировать биты.

Теперь представьте, что вы берете ту же монету и вращаете ее вокруг себя, и представьте, что монета никогда не останавливается. У монеты будет два состояния, которые могут быть представлены двоичной информацией «0» или «1». Однако ту же валюту можно найти в «суперпозиции состояний», то есть состояния «0» и «1» могут объединяться друг с другом, чтобы дать жизнь определенному количеству новых состояний.

Эта комбинация, то есть принцип суперпозиции состояний, позволяет расширить кодирование информации, позволяя экспоненциально расширять возможности расчета.

Принцип суперпозиции является первым постулатом квантовой механики. В нем говорится, что два или более "квантовых состояния" могут быть добавлены (наложены), генерируя действительное квантовое состояние. Кроме того, каждое состояние является суммой (перекрытием) нескольких квантовых состояний.

«Квантовое состояние» или «квантовое состояние» - это математическое представление физической системы, или «части вселенной», или явления, объекта исследования.

Основываясь на принципах квантовой механики, были построены очень сложные системы, называемые «квантовые компьютеры».

Первая реализация этой системы восходит к 2001, когда IBM создает первый квантовый компьютер на кубите 7.

В 2007 компания «D-Wave Systems» реализует первый квантовый процессор на кубите 16.

Всегда D-Wave Systems реализует в 2011 «D-Wave One», то есть компьютер с кубитом 128, первым квантовым процессором, который будет представлен на рынке.

Всегда D-Wave Systems реализует в 2011 «D-Wave One», то есть компьютер с кубитом 128, первым квантовым процессором, который будет представлен на рынке.

В 2013 производится "D-Wave Two", процессор в кубит 512.

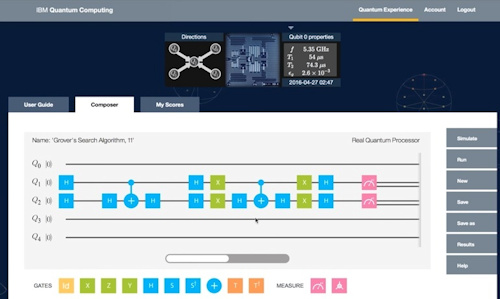

Между 2016 и 2019 IBM предоставляет так называемый «Quantum Experience», который представляет собой платформу в облаке, которая предоставляет квантовые процессоры и сети.

Две платформы (D-Wave и IBM) сильно отличаются друг от друга.

В деталях, D-Wave Two состоит из сверхпроводящих цепей.

Каждый сверхпроводник представляет кубит.

Система поддерживается при температуре -271 градусов по Цельсию.

Когда температура повышается, электроны могут вращаться с одинаковой вероятностью как по часовой стрелке, так и против часовой стрелки, создавая таким образом суперпозицию состояний, необходимых для функционирования квантового компьютера.

IBM Quantum Experience, с другой стороны, представляет собой подключенную облачную инфраструктуру, которая позволяет вам программировать до 5 кубитов и запускать собственное квантовое программное обеспечение на квантовом процессоре или на имитаторе, подключенном в облаке. Quantum Experience позволяет создавать квантовые программы, содержащие до 5 строк «кода», по одной на кубит.

IBM Quantum Experience, с другой стороны, представляет собой подключенную облачную инфраструктуру, которая позволяет вам программировать до 5 кубитов и запускать собственное квантовое программное обеспечение на квантовом процессоре или на имитаторе, подключенном в облаке. Quantum Experience позволяет создавать квантовые программы, содержащие до 5 строк «кода», по одной на кубит.

Легко понять, как началась «квантовая гонка», но почему?

Основная причина этой гонки за «квантовым битом» - это война или «завоевание» информации врага. Любой, у кого есть военные интересы, пытается «взломать» криптографические системы врага, а огромная вычислительная мощность квантового компьютера, кажется, сулит чудеса. Однако, как и любая технология, любой инструмент может использоваться как злоумышленниками, так и защитниками.

Но давайте вернемся на минутку к Perfect Cipher, One Time Pad.

Этот шифр обычно не используется, поскольку распространение ключа - проблема, которую нелегко решить в обычной компьютерной сети. Таким образом, возможность использования One Time Pad невиданным ранее способом изучалась с помощью тех же принципов квантовой механики.

Два исследователя и профессора университета (Джеральдо А. Барбоса - Университет Южной Калифорнии и Йерун ван де Грааф - Университет Монреаля) в 2015 представили ключевую систему создания и распространения для One Time Pad, используя «шум», присутствующий в волоконно-оптический кабель для прохождения фотона.

Шум - это помеха, небольшое изменение по сравнению с исходным сигналом.

Шум является совершенно случайным, поэтому его можно использовать для генерации неограниченного количества ключей, а также для их удобного распределения, что позволяет решить проблемы, связанные с One Time Pad.

Так называемое «квантовое распределение ключей» или QKD также было создано для использования One Time Pad. Посредством квантового распределения ключей можно с помощью принципов квантовой механики генерировать ключи и безопасно их распространять, потому что любое измерение квантовой системы изменяет ее состояние (принцип неопределенности), следовательно, собеседники немедленно обнаружат что кто-то пытается захватить распределенный ключ (и, очевидно, поскольку измерения изменены, «захваченный» ключ не будет правильным).

Что касается использования в военных целях, сценарии постоянно развиваются.

Если в 2016 Китай запустил первый спутник, Micius, для квантовой связи на орбиту, возможности этих новых систем изучаются во всем мире.

В частности, спутник Micius (название происходит от древнего китайского философа) является первым экспериментальным спутником, который стал частью гораздо более крупного проекта под названием "QUESS" (квантовые эксперименты в космическом масштабе), международного исследовательского проекта в области квантовой физики. . Цели проекта - создать зашифрованную квантовую сеть между Азией и Европой к 2020 году, а к 2030 году - расширить эту сеть по всему миру.

Целью проекта QUESS является создание сети, которая не только «криптографически» защищена, но и невозможна для перехвата, и это возможно благодаря другому принципу квантовой физики, отсутствующему в классической физике, который называется «запутывание».

Квантовая запутанность - это явление, которое возникает в определенных условиях, в которых квантовое «состояние» не может быть изучено или описано индивидуально, но только как «суперпозиция состояний».

Из этого следует, что измерение состояния также определяет ценность других одновременно.

Группе исследователей из Глазго удалось сфотографировать запутывание между двумя фотонами (изображение).

Благодаря этому особому явлению проект QUESS смог осуществить первую телепортацию фотонов благодаря спутнику Micius. Проект QUESS в настоящее время находится в стадии разработки, и, несмотря на ограничения (сеть не может использоваться при наличии солнечного света), первый видеозвонок по квантовой сети был проведен в 2016 году. Следовательно, получение превосходства в этой области могло иметь огромное преимущество перед конкурентами.

Благодаря этому особому явлению проект QUESS смог осуществить первую телепортацию фотонов благодаря спутнику Micius. Проект QUESS в настоящее время находится в стадии разработки, и, несмотря на ограничения (сеть не может использоваться при наличии солнечного света), первый видеозвонок по квантовой сети был проведен в 2016 году. Следовательно, получение превосходства в этой области могло иметь огромное преимущество перед конкурентами.

Учитывая вычислительную мощность квантовых компьютеров и реальный риск, которому не могут противостоять используемые в настоящее время шифры, криптографы изучают алгоритмы, специально созданные для защиты от этих чрезвычайно мощных компьютеров. Из этого исследования родился термин «постквантовая криптография».

Однако существуют алгоритмы, которые уже могут противостоять квантовой компьютерной атаке, если используются с достаточно длинным ключом.

Одним из них является AES, или Advanced Encryption Standard, который используется американским правительством для защиты документов, классифицированных как «совершенно секретные», которые могут быть использованы кем угодно и включены в многочисленные фреймворки или пакеты для разработчиков для создать программное обеспечение.

Различные компании, такие как Microsoft и IBM, также выпускают квантовые компьютерные симуляторы для широкой публики, чтобы научиться программировать на этом типе машины.

Microsoft также выпустила специальный язык под названием «Q #» (Q-sharp) и упражнения под названием «Katas», чтобы научиться использовать эту новую технологию.

Вы готовы к будущему? ... потому что, в конце концов, он уже здесь!

Для углубления:

https://www.dwavesys.com/home

https://www.research.ibm.com/ibm-q/

https://docs.microsoft.com/en-us/quantum/language/?view=qsharp-preview

http://www.difesaonline.it/evidenza/cyber/difendersi-dai-computer-quanti...

http://www.difesaonline.it/evidenza/eventi/enigma-la-macchina-cifrante-c...ò-The-события из-2agm

https://arxiv.org/abs/1406.1543

https://en.wikipedia.org/wiki/Q_Sharp

https://cloudblogs.microsoft.com/quantum/2018/07/23/learn-at-your-own-pa...

http://www.difesaonline.it/recensioni/andrew-hodges-alan-turing-storia-d...