Если вы просто читаете новости о киберпространство (и связанных с ними атак), мы вынуждены думать, что эти проблемы типичны для цивилизованного мира и не имеют ничего общего с системами оружия самых передовых государств. Обращение к более конкретным информационным структурам в мире кибер-, например, Институт SANS, оказывается, что даже системы вооружений США уязвимы.

Это в информационном бюллетене Институт SANS Я читал об отчете правительства США, подготовленном «Подотчетным бюро правительства» для Сената США под названием «Кибербезопасность системы оружия, Министерство обороны только начинает бороться с масштабом уязвимостей».

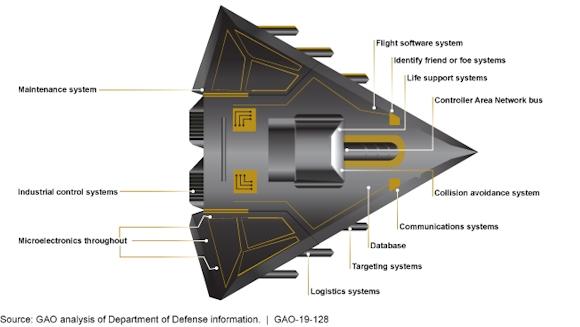

В докладе анализируются критические аспекты сектора вооружений и освещаются недостатки некоторых систем, особенно более старые, которые были реализованы, когда еще мало доказательств кибератака.

Тот факт, что система была недавно разработана и реализована, не защищает от проблем безопасности. Сложность, взаимозависимость от других систем, необходимость предоставления функциональных обновлений и иногда обнаружение уязвимостей, связанных с базовым программным обеспечением (например, с операционными системами), вынуждают промышленность и оборону возобновлять больше и больше раз, когда системы выполняют соответствующие исправления.

Таким образом, отчет является отличным документом, чтобы понять риски, которым подвержена современная система оружия, и как действовать, чтобы избежать макроскопических ошибок, исходя из того, что "кибербезопасность - это процесс, связанный с защитой информационных и информационных систем посредством предотвращения, обнаружения и реагирования на нападения. Кибербезопасность направлена на снижение вероятности того, что злоумышленник получит доступ к системам DoD и ограничит ущерб, который он может сделать, если они смогут получить к нему доступ.".

В докладе сообщается о некоторых потенциальных негативных последствиях, которые могут быть использованы противниками, способными кибератака, против систем оружия, которые в некоторой степени зависят от программного обеспечения, от самых тривиальных, таких как возможность включения и выключения системы оружия или изменения ракеты на более сложные атаки, такие как изменение правильного уровень кислорода пилота-истребителя.

США планируют инвестировать около 1.600 миллиардов долларов в ближайшие годы и риски, связанные с новыми технологиями и потенциальными уязвимостями кибер- они считаются высокими. Это привело к созданию структур и процессов управления для ограничения экономического ущерба и отказа проекта, а также позволило им собирать данные о программном обеспечении и уязвимости в бесценных системах вооружения.

Можно подумать, что в других странах, например, в наших странах, существует нечто подобное, где инвестиции естественно ниже, поскольку они адаптированы к амбициям и целям, которые должны быть достигнуты, но именно по этой причине они гораздо более подвержены риску отказ. В США, если проект потерпит неудачу, весьма вероятно, что будет другой, имеющий аналогичные цели, которые будут реализованы, но от нас (или, в более общем плане, в малых и средних европейских странах) отказ проекта система оружия, вероятно, приведет к неспособности достичь оперативного потенциала с последствиями, которые можно себе представить.

Все это заставляет нас думать, что единственным жизнеспособным решением является преодоление существующих расстояний (а иногда и искусно!) среди европейских стран и осуществлять общие программы: альтернатива должна оставаться связанной с политикой великих держав, а также их «диктатами» в экономической сфере и развитием военной промышленности и новых технологий.

Для получения дополнительной информации:

- https://www.sans.org/

- https://www.gao.gov/assets/700/694913.pdf