Использование английского языка в технологическом мире, в котором мы живем, является постоянной величиной, как и скорость света в физике.

Часто приходится говорить среди специалистов информационной безопасности, возможно, из разных стран, предполагая, что мы понимаем друг друга только потому, что используем английские термины, такие как, например, «информация о киберугрозах».

Вопрос, который мы задаем себе сегодня: когда мы говорим «Информация о киберугрозах», все ли знают, о чем мы говорим? Попробуем разобраться вместе, начиная с термина "Угроза".

Заглянув в двуязычный словарь, мы обнаруживаем, что слово «угроза» означает «угроза». Если мы поместим себя в кибермир, мы можем обратиться к определению Национального института стандартов и технологий (США — NIST SP 800-30/150 и CNSSI-4009), которое определяет «Киберугрозу» как:

«Любое обстоятельство или событие, способное неблагоприятно повлиять на деятельность организации (миссию, функции, имидж или репутацию), активы организации, отдельных лиц, другие организации или Нацию через информационную систему посредством несанкционированного доступа, уничтожения, раскрытия, изменения информации. и/или отказ в обслуживании».

Чтобы понять, что имеется в виду под «Аналитикой угроз», воспользуемся веб-сайтом «Лаборатории Касперского»:

«Аналитика угроз позволяет выявлять и анализировать киберугрозы, нацеленные на компанию, просеивая огромные объемы данных, изучая их и контекстуализируя их для выявления реальных проблем и возможных решений».

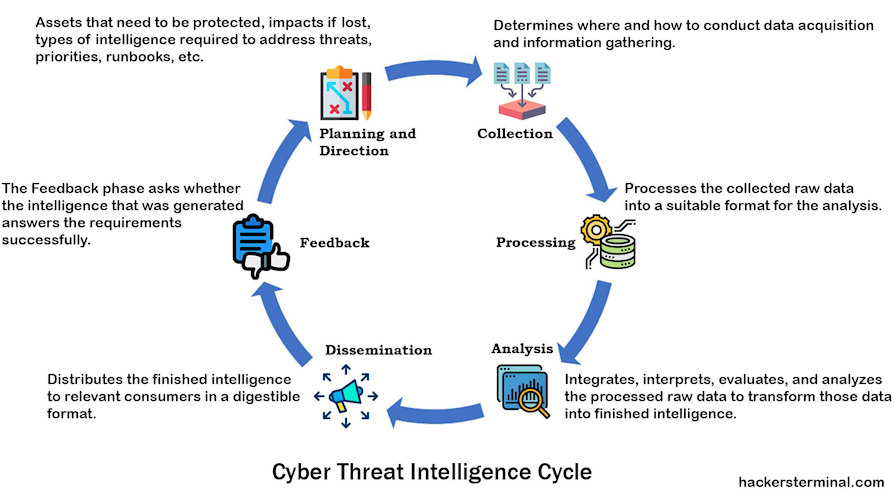

Соединяя понятия, можно сказать, что для Киберугроз разведка средства «исследование и анализ киберугроз, направленных против компании, организации, государства и их контекстуализация в поисках реальных проблем и их решений».

Основные цели Угроза соно:

- знать своих противников (активистов, криминальных организаций, правительств, конкурентов... Атрибуция);

- какие тактики (почему) и приемы (как) можно использовать против нашей компании;

- какие средства контроля необходимо внедрить в зависимости от угроз и как снизить риск (возможные решения).

Существует множество инструментов, используемых для сбора информации о киберугрозах; в MITER предоставляет нам несколько отличных статей, которые мы рекомендуем, чтобы узнать больше, в том числе "Структурированная борьба с плохими парнями"Марко Роттиньи и"Знайте кибер-тактику противника"Орацио Данило Руссо.

Уточнив терминологию, перейдем к практическому примеру, помогающему понять только что высказанные понятия.

Предположим, мы руководитель компании, которая занимается производством и реализацией резиновых перчаток, которые мы реализуем на территории страны и за ее пределами. Директор по информационной безопасности (Chief Information Security Officer) по согласованию с CTO (Chief Technology Officer) компании выбрал антивирус для рабочих станций и машин управления производством и заключил договор с компанией, оказывающей услуги по обеспечению безопасности.

Роль компании, предоставляющей услуги безопасности, заключается в сборе данных обо всех устройствах нашей компании, их анализе, сопоставлении, контекстуализации, поиске реальных и прямых угроз нашей компании и предложении различных возможных способов смягчения их последствий. и/или решения выявленных проблем и угроз.

Выбор одного или нескольких решений, среди предложенных, зависит от многих факторов, одним из которых является соотношение цена/эффективность.

Пример: предположим, что при первом сборе данных о сетевых станциях выяснилось, что на некоторых станциях установлена старая операционная система, не обновленная или больше не поддерживаемая. Среди возможных решений мы обязательно найдем:

- обновить операционную систему;

- изменение операционной системы больше не поддерживается;

- сменить нарушающие машины.

Конечно, перечисленные решения решат/смягчат лишь часть проблем, связанных с корпоративной безопасностью, ведь существуют разные типы угроз и не все они одинаково влияют на компанию или организацию. Мы всегда должны помнить, что как бы мы ни были хороши и осторожны, устранить все угрозы невозможно!

Выбор решения, которое будет реализовано, будет зависеть от компании, которая обычно действует на основе экономических, но также и случайных критериев. В нашем примере может случиться так, что идентифицированные машины используются в производственном цикле, который нельзя прервать без ущерба для всего процесса, и поэтому невозможно реализовать на практике все предлагаемые решения. Там Киберугроз разведка это важно, но это всего лишь часть корпоративной безопасности.

По этой причине невозможно все делегировать извне, за исключением очень особых случаев. Ответственность за CISO и CTO, которые знают компанию, производственные процессы и операционный контекст, заключается в том, чтобы принять правильное решение, основанное на различных факторах, в том числе Киберугроз разведка.

Алессандро Руголо, Аннализа Диана

Мы благодарим всех друзей SICYNT за предложения, которые позволили нам улучшить статью, сделав ее понятной для всех.

Для углубления:

- Руководство по обмену информацией о киберугрозах (nist.gov)

- SP 800-30 Rev. 1, Руководство по проведению оценки рисков | CSRC (nist.gov)

- https://www.kaspersky.com/resource-center/definitions/threat-intelligence

- Введение в анализ киберугроз (CTI): полное руководство для начинающих - Hackers Terminal

Фото: ВВС США / Интернет