И снова мир информационных технологий шокирован обнаружением уязвимости, распространенной в огромном количестве компьютерных систем, по некоторым оценкам, она охватит 70% существующих веб-систем в Интернете.

Но давайте продолжим по порядку, насколько это возможно ...

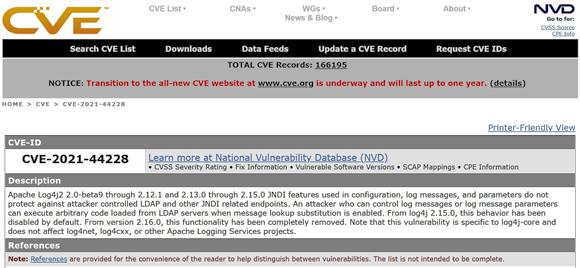

24 ноября 2021 г. исследователь безопасности Чен Чжаоцзюнь из Команда облачной безопасности Alibaba обнаружил уязвимость в java-библиотеке Apache, используемой с 2013 года. Эта уязвимость затронула версии от 2.0 до 2.15.0-rc1, а в течение нескольких дней другие исследователи обнаружили новые уязвимости даже в более поздних версиях.

Патчи и версии гоняются друг за другом ... на момент написания вышла новая версия библиотеки 2.17. Будет интересно посмотреть, будет ли эта новая версия беспроблемной. Мы всегда помним, что поспешность - плохой советчик.

Обнаруженная уязвимость относится к типу RCE или «удаленному выполнению кода». Это уязвимость, которая позволяет злоумышленнику дать команду системе быть загруженной и запущенной. вредоносный код (любопытным рекомендую статью автора unit42).

Следующее программное обеспечение и системы в настоящее время считаются подверженными риску: Apache Struts, Apache Solr, Apache Druid, Apache Flink, ElasticSearch, Flume, Apache Dubbo, Logstash, Kafka, Spring-Boot-starter-log4j2, Cloudflare, iCloud, Minecraft: Java Издание, Steam, Tencent QQ, Twitter. Но, как легко понять, проведя небольшое простое исследование в Интернете, продуктов основных компаний в области ИКТ, которые используют Apache Log4j, очень много, например, CISCO опубликовала таблицу, которую я не ношу из соображений экономии места, но которую вы можете проконсультироваться по этой ссылке.

Мир Microsoft сообщил о своих продуктах, подверженных уязвимости и предоставил инструкции по ее устранению. Если, с другой стороны, вы используете системы Linux и не думаете, что вы в большей безопасности, в этой статье вы найдете информацию о том, как поймите, если вы уязвимы.

И последняя деталь: уровень опасности уязвимости, повсеместно известной как Общая система оценки уязвимостей (CVSS), приписываемой уязвимости, равен 10, максимально возможному. Широко используемый индекс риска - это также оценка риска Кенны, которая, в нашем случае это 87 из 100, исключительно высокая стоимость.

Обсуждение уровня риска позволяет мне сделать последнее соображение, которое обычно касается мира безопасности или так называемых «истин» мира безопасности. Я думаю, что все слышали это программное обеспечение с открытым исходным кодом они более безопасны, чем проприетарные, поскольку их код доступен для анализа безопасности любому. Со мной случилось так, что я слышал это много раз в своей жизни; однако, если, с одной стороны, я согласен с ценностью утверждения, с другой стороны, я хотел бы выделить некоторые концепции, которые, возможно, не всем понятны:

- Программное обеспечение с открытым исходным кодом (как и любое другое проприетарное программное обеспечение!) не может считаться беспроблемным исключительно и исключительно на основе общего заявления о возможностях управления.

- Подтвердите, что программное обеспечение с открытым исходным кодом они безопаснее - из-за того, что любой может проверить код - это опасно. Фактически, большинство из тех, кто их использует (и среди них я также помещаю разработчиков, которые повторно используют их в своих продуктах), действительно, не имеют ни знаний для проведения необходимых проверок, ни какой-либо мотивации для этого.

Я прекрасно знаю, что то, что я говорю, многим не понравится, но это только последнее доказательство того, что я говорю: Log4j - это с открытым исходным кодом тем не менее, потребовались годы, чтобы выяснить, какие проблемы это может вызвать, Heartbleed - второй пример. Это не значит, что я против использования программного обеспечения. с открытым исходным кодом, но выступить против их «дикого и неизбирательного» использования без соответствующей поддержки, так как это увеличивает уровень риска!

Последнее соображение связано с тем фактом, что открытие произошло из «лаборатории на другом конце света» и что теперь нам нужно бежать в укрытие. И когда я говорю «беги», я имею в виду именно это ...

Для получения дополнительной информации:

- Уязвимость Log4Shell - уголь в нашем запасе на 2021 год | Блоги McAfee

- CVE — CVE-2021-44228 (mitre.org)

- Сеть Informatica: Ответ Informatica на ...

- Уязвимость Apache log4j CVE-2021-44228: анализ и меры по устранению (Paloaltonetworks.com)

- Насколько рискованна уязвимость Log4J? (darkreading.com)

- Log4j CVE 2021-44228: Затронутые системы и влияние… | Епископ Фокс