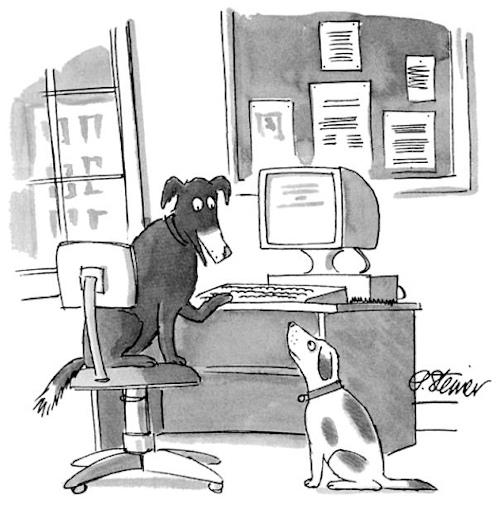

Прошло 23 года с тех пор, как Питер Штайнер опубликовал печально известный мультфильм «В Интернете никто не знает, что ты собака» в The New Yorker, иллюстрируя и в некоторой степени предвосхищая в красноречивой и простой манере проблемы, связанные с онлайн-идентичностью.

Сегодня многие организации все еще пытаются решить загадку, являются ли те, кто обращается к информации онлайн, общеизвестными "собака в интернете"это если «Они те, кем они себя называют, и не притворяются кем-то другим».

Последствия этого, ставшего настоящей войной, значительны: год за годом идентичность продолжает оставаться наиболее эксплуатируемым вектором атак в киберпространстве.

Самая большая проблема? Просто: passwordпостоянно нарушается и что, несмотря ни на что, продолжает использоваться всеми во всем мире, независимо от того, говорим ли мы о компаниях или отдельных лицах и все приправлено хроническим упрямством или потерей сознания без дополнительной защиты, которая может быть использованием решений с несколькими факторами аутентификации, Это последнее явление необычайно, увы, в компаниях.

Мир хакеров следует методам и динамике, аналогичной индустрии, где спрос и предложение определяют цену продукта. Можно купить код эксплуатировать пока не известно, список username e password украдены откуда угодно, номера отдельных кредитных карт гарантированы, действительны в течение как минимум нескольких дней и т. д. Короче говоря, это фантастический рынок, где, просто скрывая свою личность, можно заключить сделку !!!

Из всего этого вытекают такие явления, как «заполнение учетными данными», основанное на двух самых слабых узлах всей цепочки безопасности: людях и их password.

Концепция «не использовать один и тот же пароль на нескольких сайтах» хорошо известна. Мы слышим, что это повторяется часто и теперь, даже больше, даже когда мы регистрируемся на новом сайте. Но сколько людей действительно используют это предвидение?

Очевидно, речь идет не об экспертах, которые используют менеджера password или подобные механизмы. Мы должны думать о широкой публике, которая не так развита с точки зрения ИТ. В этом контексте очень вероятно, что то же самое используется password на более чем двух сайтах.

Используя эту внутреннюю уязвимость, злоумышленник специализируется на поиске комбинаций username e password действительный. Первый шаг - это купить в Темная паутина архив username e украденные пароли, Имея эту базу данных в ваших руках, вы начинаете пробовать все комбинации на разных сайтах в поисках людей, которые неоднократно использовали одно и то же Войти, часто адрес электронной почты, и тот же password, Конечным результатом является дистиллят username e password действительно в социальных сетях, почтовых службах, электронной коммерции, ценность которой очень высока, а также в том, что очень часто используемые учетные данные являются корпоративными. Вот тогда использование того же password на нескольких сайтах она предоставляет личную информацию далеко за пределами сайта «прачечной».

Задача с passwordв сочетании с другими неадекватными методами аутентификации был усилен с появлением облако, Причина? Просто: рост облако в сочетании со взрывом мобильных устройств, которые интенсивно их используют, это означает, что все чаще к данным обращаются за пределами того, что считалось сетью организации, для которой, к сожалению, проверки все еще используются. традиционная безопасность.

И вот мы возвращаемся к отправной точке, то есть «В облаке первый вопрос, на который должна ответить система:« Ты тот, о ком говоришь? » Давайте никогда не будем забывать об этом: «аутентификация является« ключом »для доступа к любому облачному ресурсу, и, как я хотел бы сказать, аутентификация является сердцем любой инфраструктуры и представляет собой драгоценности семьи, которые нужно защищать любой ценой и любыми средствами.

Столкнувшись с постоянно растущим явлением, многие считают, что биометрическая идентификация является самой непосредственной системой управления доступом, которая в то же время является достаточно безопасной и достаточно простой для тех, кто должен идентифицировать себя.

Запуск Apple Touch ID В далеком 2013, который предлагает пользователям возможность разблокировать свои телефоны с помощью отпечатков пальцев или PIN-кода, фактически определено распознавание отпечатков пальцев как новый фактор аутентификации, распространяемый через смартфоны на коммерческой основе. ,

Запуск Apple Touch ID В далеком 2013, который предлагает пользователям возможность разблокировать свои телефоны с помощью отпечатков пальцев или PIN-кода, фактически определено распознавание отпечатков пальцев как новый фактор аутентификации, распространяемый через смартфоны на коммерческой основе. ,

Сегодня датчики отпечатков пальцев - это предложение для смартфонов и ноутбуков, и распознавание лиц также получает все большее распространение. В дополнение к лицу и пальцу, сегодня ирис, голос и сердцебиение - это три других биометрических метода, которые появляются на рынке. В то же время к Apple присоединились ведущие производители, включая Microsoft, Lenovo, Samsung, LG и Fujitsu, которые внедрили в устройства биометрические датчики.

С точки зрения аутентификации, последствия явления «потребления» биометрии являются значительными: вместо того, чтобы требовать от пользователя вставить password или вставьте знакБиометрия позволяет устройству просто «распознавать» пользователя. При правильной настройке эта система может привести к аутентификации без password которые намного проще в использовании, чем другие технологии.

В облаке, где пользователи ожидают немедленного и по требованию доступа к приложениям и данным, биометрия дает возможность упростить аутентификацию, улучшая при этом политикой конфиденциальности. и безопасность. Не случайно, что биометрия помогает отрасли преодолеть ограничения юзабилити, которые препятствуют принятию аутентификации первого поколения, способствуя более широкому внедрению инструментов безопасной аутентификации на рынке.

Однако не все биометрии одинаковы, и некоторые технологии и конфигурации могут создавать значительные риски для безопасности политикой конфиденциальности. а также проблемы регулирования и соответствия. Эти риски должны быть устранены, чтобы распределить биометрические факторы ответственным и безопасным образом.

В основе проблемы лежит тот факт, что биометрические технологии варьируются в соответствии с двумя фундаментальными принципами:

⦁ Надежность устройств вне зависимости от различных методов аутентификации, таких как лицо, отпечатки пальцев, радужная оболочка и т. Д. Рынок очень разнообразен в этом контексте, и есть решения, которые являются очень надежными, и другие, которые являются гораздо менее надежными. Два фактора всегда должны быть приняты во внимание:

- Неверный уровень принятия (FAR) который показывает, как часто биометрическая система принимает биометрические данные не того человека;

- Неверный процент брака (FRR) что указывает на то, как часто биометрическая система отклоняет биометрические данные нужного человека.

⦁ Различные способы проектирования и распределения биометрических систем могут оказать существенное влияние на тот факт, что они способны повысить безопасность и политикой конфиденциальности. или нет.

Важное различие между режимами аутентификации на основе биометрии и другими решениями аутентификации заключается в том, что последние, как password e знак, могут быть изменены или отменены. Это означает, что если они украдены или скомпрометированы, всегда есть простой способ выпустить новое решение и решить проблему.

Биометрические данные, с другой стороны, являются постоянными, и поэтому принудительное раскрытие биометрических данных может иметь более трудные последствия для исправления, чем простое password нарушались. По этой причине любое внедрение биометрии должно осуществляться с особой тщательностью, чтобы уменьшить вероятность того, что, например, отпечаток пальца или чье-либо лицо может быть скомпрометировано.

Для снижения ИТ-рисков, удовлетворения нормативных требований и обеспечения простого и более безопасного доступа к ресурсам все чаще требуется проверка подлинности для защиты личности пользователей от угроз и, косвенно, защиты их конфиденциальности. ,

Использование биометрии в качестве механизма аутентификации, если оно реализовано правильно и в соответствии со стандартами, может позволить компаниям защитить свою личность на более высоком уровне, чем это делается сегодня с использованием паролей.

Есть еще несколько вопросов и много сомнений относительно использования биометрии в качестве методологии аутентификации:

⦁ где хранятся биометрические данные?

⦁ Где биометрические совпадения?

⦁ Является ли биометрия единственным фактором, необходимым для аутентификации?

⦁ Как защищена биометрическая информация?

На данный момент мы оставляем ответы без ответа, обещая вскоре их изучить.

Фото: Интернет / ВВС США / Национальная гвардия США ВВС США